Siempre que pensamos en la protección de nuestras fotografías nos vienen a la mente temas como los derechos de autor, las marcas de agua o las copias de seguridad.

Sin embargo, existe un tema al que no se le suele prestar a la atención necesaria. La protección de las fotografías frente a accesos no autorizados.

Con la cantidad de información digital que generamos cada día, estamos llenando DVDs y discos duros de forma continua. Usualmente tendremos varios discos duros en casa. Puede que tengamos que transportarlos de un sitio a otro, e incluso puede que alguno lo tengamos conectado de forma permanente a nuestro PC (que a su vez está conectado de forma permanente a Internet).

Sea como sea, lo cierto es que el acceso a nuestras fotos muchas veces puede estar comprometido. Nos pueden robar un disco duro, se puede acceder por Internet a un disco local, etc.

Puede que no seas muy celoso de tu trabajo, pero dependiendo de las fotografías, de los contratos que tengas firmados con tu cliente, será necesario disponer de sistemas que nos garanticen que los datos no se encuentran sólo almacenados, sino que además lo hacen de forma segura.

En mi caso utilizo un software open source gratuito llamado truecrypt. Dispone de versiones para Windows XP, Windows Vista, Mac OS X y Linux. Es sencillo de utilizar, transparente en su utilización, fiable y puede que uno de los sistemas de cifrado más seguros disponibles actualmente.

Vamos a ver, paso a paso, cómo utilizarlo en su versión de Mac OS X (será igual para el resto de las versiones).

Descárgate la versión correspondiente a su sistema operativo y ejecuta el programa de instalación. Después de reiniciar tu sistema estará listo para funcionar.

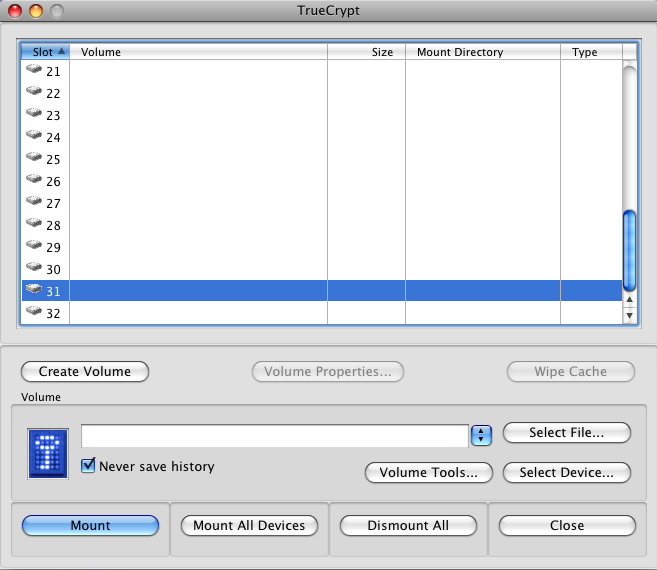

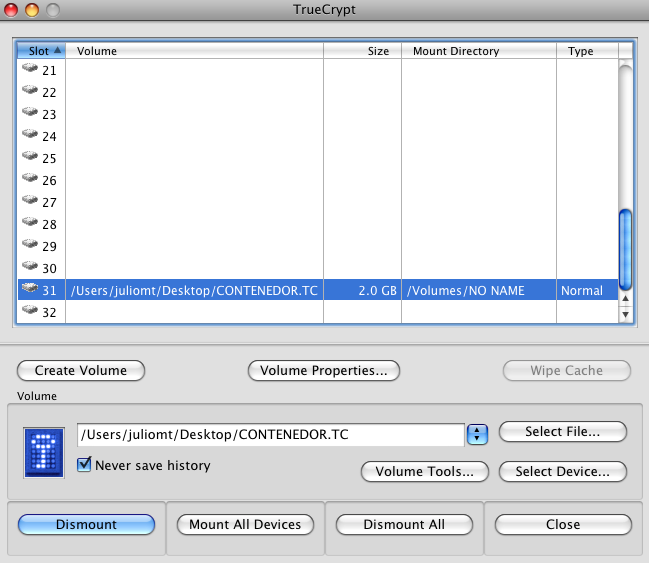

Pulsando en el icono correspondiente tenemos acceso a la pantalla principal del programa:

Tenemos la opción de montar un volumen/dispositivo cifrado o crear un nuevo, que será nuestro caso si es la primera vez que estamos utilizando Truecrypt. Seleccionamos entonces Create Volume:

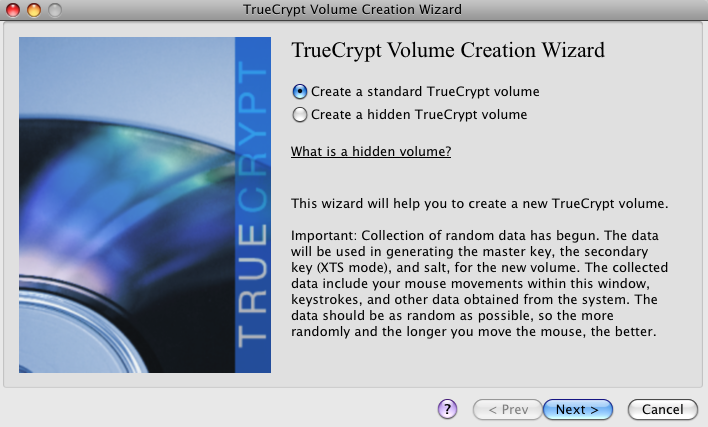

Un volumen standard es el usual con el que trabajaremos, un volumen hidden (oculto) es lo que yo llamo el modo paranoico. Una vez que creamos un volumen, la forma de acceder a él será mediante la utilización de una clave. En un volumen hidden realmente crearemos dos volúmenes con dos claves. No existe forma (para un atacante) de saber si se enfrenta a un volumen normal o a uno oculto, con lo que con una clave podemos guardar cosas en una parte del volumen (las fotos por ejemplo) y con la otra en un apartado distinto (documentos sin importancia). Así si nos ponen una pistola en la cabeza y nos obligan a revelar la clave (ya se entiende lo del modo paranoico) podemos dar la clave que accede a la parte del volumen sin importancia dejando nuestros datos valiosos a buen recaudo. Aunque suene a muy paranoico, lo cierto es que hay países donde el cifrado o el no dar la clave de acceso a las fuerzas de seguridad es delito. Estos chicos de Truecrypt piensan en todo …

Vamos a crear un volumen estándar:

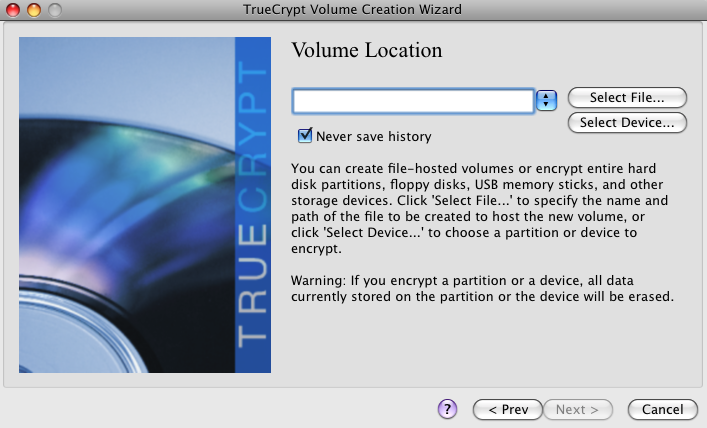

Tenemos ahora dos opciones para crear nuestro volumen: en un fichero o en un dispositivo. En el primer caso crearemos un contenedor que será un fichero del sistema operativo (tan grande como queramos), por ejemplo ZONASEGURA.TC. En el segundo caso el contenedor será todo un disco, llave USB o partición dentro de un disco.

Personalmente suelo utilizar para cifrar un disco completo la opción de dispositivo (cifro el disco completo). Y cuando tengo que trasladar datos, utilizo más la opción de fichero, así copio el fichero en un disco extraible o memoria USB compartiendo el espacio con otros datos.

Vamos a elegir la opción de fichero para continuar el tutorial. Si lo hacéis con la opción de dispositivo tened cuidado de no borrar una partición que contenga datos y mirad bien cómo lo haceis (no me hago responsable de experimentos 😉

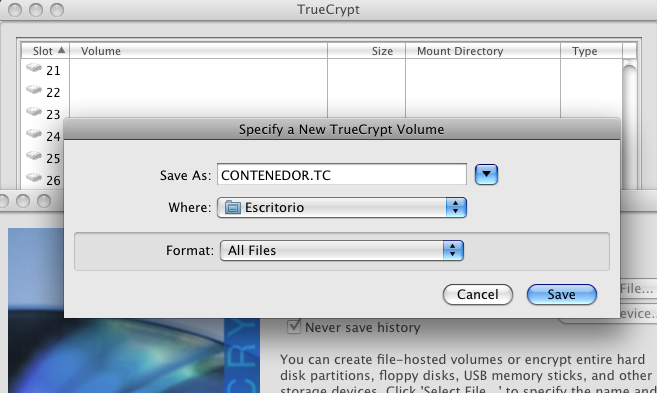

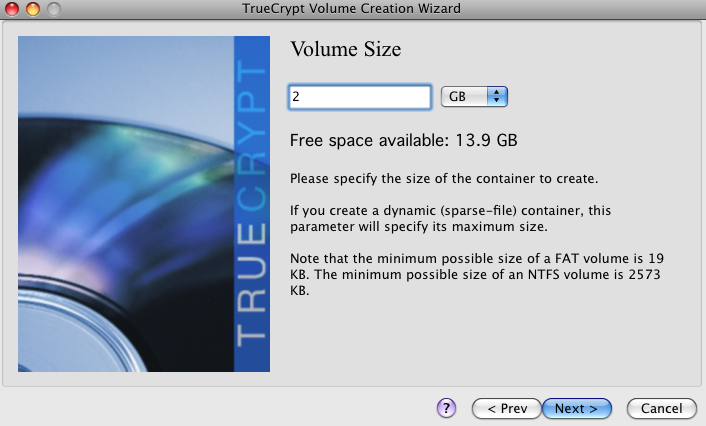

Hemos creado un fichero llamado CONTENEDOR.TC y lo hemos situado en el escritorio. Ahora especificamos el tamaño que tendrá nuestro contenedor (2 GB por ejemplo):

Es importante tener en cuenta que no podremos redimensionar este tamaño después, con lo que debemos elegirlo bien.

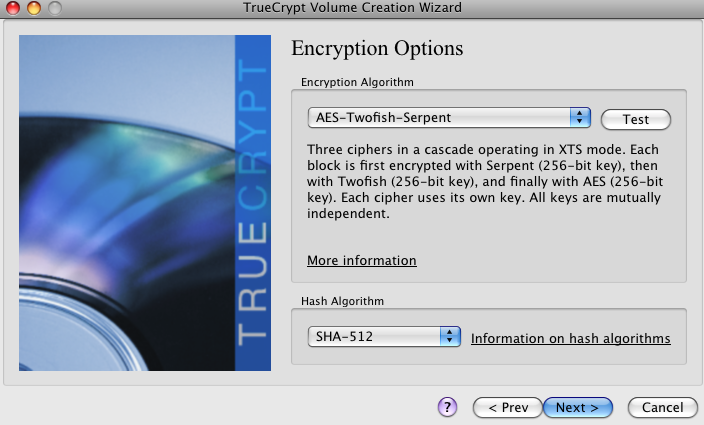

El siguiente y muy importante paso es seleccionar la combinación de algoritmo de encriptación y hash que tendrá nuestro contendedor. El elegir uno u otro depende del nivel de seguridad que vamos a dar a nuestro espacio. Cuando mayor nivel de seguridad, mayor tiempo de proceso, mayor uso de la CPU y más lentitud de operación con el contenedor.

La realidad es que los ordenadores de hoy son bastante potentes. Así que yo, fiel a mi modo paranoico, suelo utilizar:

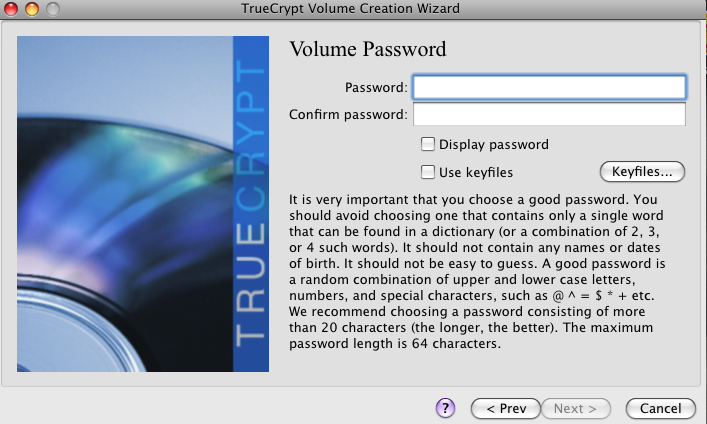

Ahora es momento de elegir la clave de acceso a nuestro contenedor cifrado:

Tenemos dos opciones. Teclear una clave (cuanto más larga mejor). O utilizar un fichero (que normalmente ya es grande de por sí) para que actué como clave. Esta ultima opción es la mas segura, pero dependeremos siempre de tener a nuestra mano el fichero de clave en cuestión. Cada uno decide.

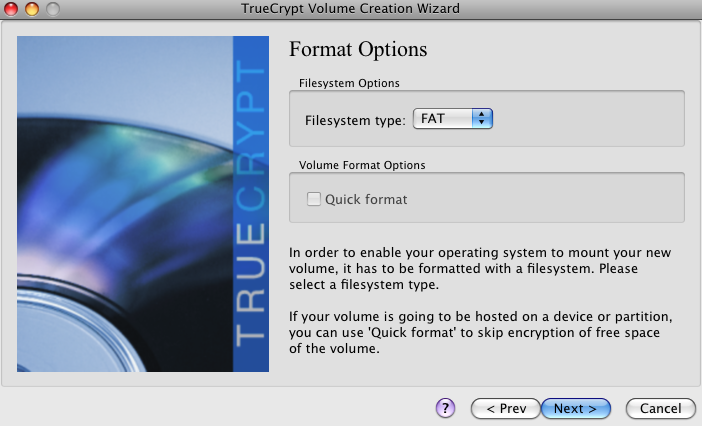

El siguiente paso será seleccionar el formato de nuestro contenedor y proceder al mismo. Aquí es donde nos encontramos con las diferencias de producto dependiendo de si estamos en Mac (sólo podemos utilizar FAT) o Windows (donde podremos utilizar NTFS):

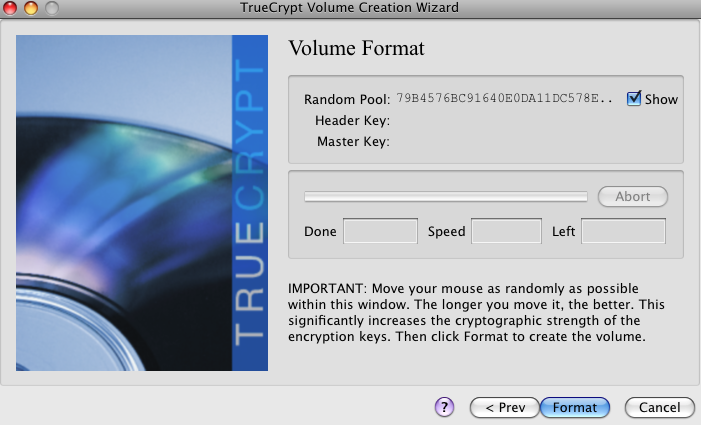

Antes de proceder al formato nos encontraremos con una pantalla con una serie de caracteres en continuo movimiento (el Random Pool):

Se trata de un tema técnico de generación de semillas para cifrado. Lo único que tenemos que saber es que cuanto mas movamos el ratón, y mas tiempo lo estemos haciendo, mas seguro (por aleatoria) sera nuestro contenedor.

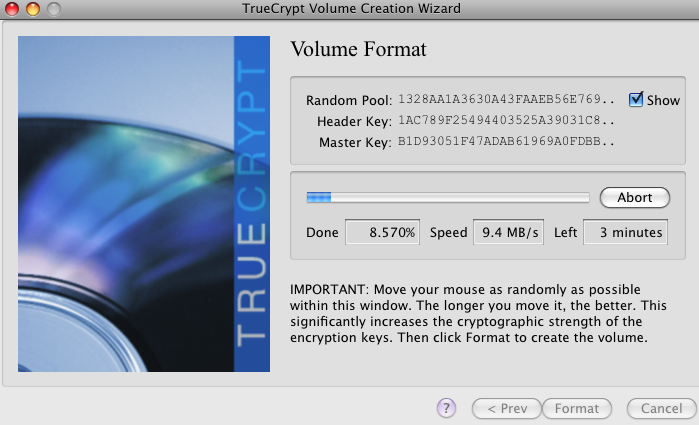

Por último se procede al formato, que veremos tarda un tiempo en lo que se genera el contenedor:

Al finalizar el proceso tendremos un fichero llamado CONTENEDOR.TC (con un tamaño de 2 GB) que será nuestro contenedor seguro. En el caso de haber utilizado un dispositivo dispondremos de la partición, disco o espacio correspondiente que hayamos elegido.

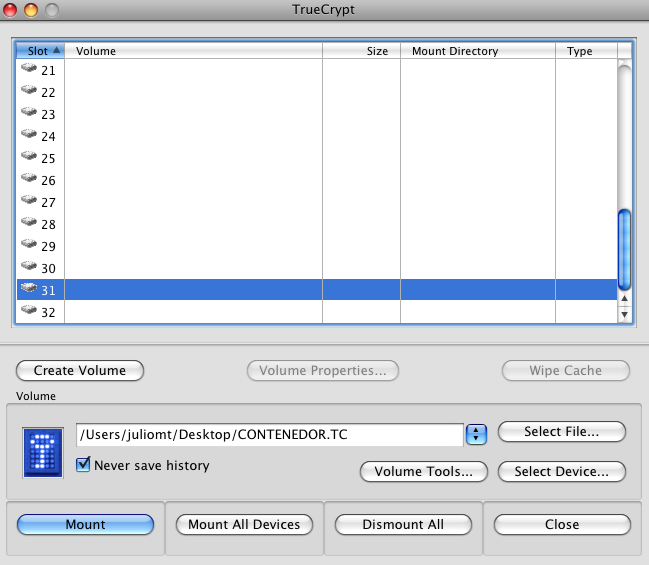

De vuelta a nuestra pantalla inicial, ahora en vez de crear un nuevo volumen, podremos montar este volumen contenedor que hemos creado (mediante Select File al ser un contenedor de tipo fichero):

Seleccionamos en la parte superior un slot (esto en versión MAC, en Windows será una letra de unidad de disco libre) y pinchamos en Mount:

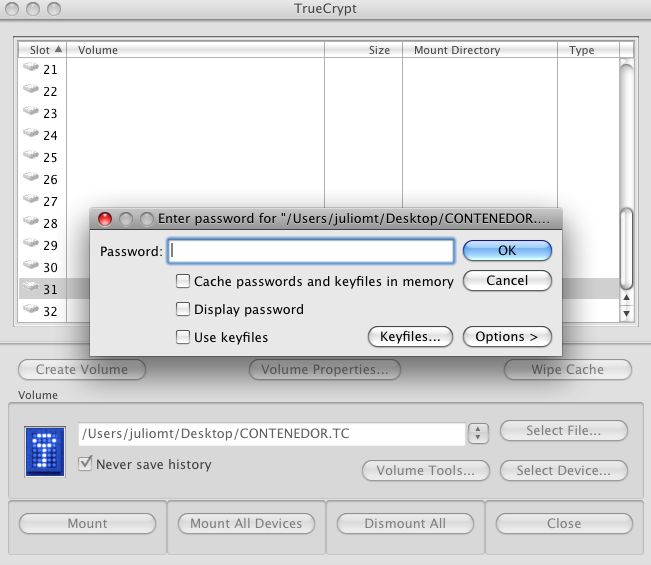

Tendremos que introducir la clave que nos dará acceso al volumen cifrado, y quedará montado:

Una vez montado el funcionamiento del servicio de cifrado es transparente. En el caso de Windows tendremos una nueva unidad de disco disponible (de 2 GB de capacidad) donde todo lo que copiemos dentro quedará cifrado. Y viceversa, al copiar algo de dentro de esa unidad hacia a fuera, se «descifrará al vuelo» y quedará de forma «normal» en nuestro disco duro.

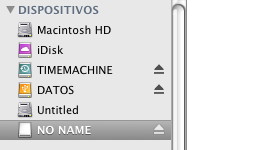

En el caso de MAC igualmente tendremos un nuevo volumen (NO NAME):

donde guardar de forma segura nuestra información.

Cuando queramos cerrar el acceso a este volumen cifrado simplemente tendremos (dentro de Truecrypt) que seleccionarlo y pinchar en Dismount. Si apagamos el ordenador el volumen se desmontará solo.

Las posibilidades de uso que tenemos son muchas (os recomiendo leer el manual), podemos cifrar un ordenador completo (caso de Windows), llevarnos una USB con el sistema de cifrado instalado para cuando utilizamos un ordenador sin Truecrypt instalado, podemos montar varias unidades de cifrado a la vez (mezclando de tipo fichero y dispositivo), etc.

Un sistema virtualmente inexpugnable para nuestras fotografías e información.

1 Comment

este programa lo usaba yo para encriptar el trabajo de proyectos en sitios hostiles con otros proveedores XD